Symantec Endpoint Protection Cómo funciona

Symantec Endpoint Protection Cómo funciona

Symantec Endpoint Protection Cómo funciona

En este articulo hablaremos sobre symantec endpoint protection cómo funciona Agenda una sesión con un experto

¿El servicio Symantec Endpoint Protection como funciona?

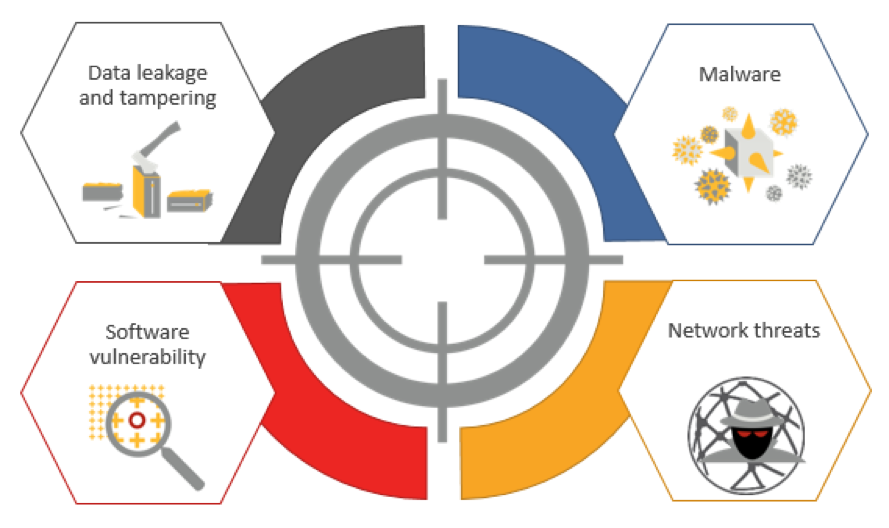

Symantec Endpoint Protection es una solución cliente servidor que protege equipos portátiles, equipos de escritorio. Y servidores en su red contra el software malicioso, riesgos y vulnerabilidades.

Symantec Endpoint Protection combina protección contra virus con protección contra amenazas avanzada para proteger proactivamente sus equipos contra amenazas conocidas y desconocidas, como virus, gusanos, troyanos y publicidad no deseada.

Este servicio le proporciona protección contra los ataques más sofisticados que evaden las medidas de seguridad tradicionales, como rootkits, ataques de día cero y spyware que se transforma.

¿Cómo me protege Symantec Endpoint Protection, como funciona?

La protección básica de Symantec Endpoint Protection contra amenazas conocidas y desconocidas usa un enfoque de defensa en capas. Este enfoque completo protege la red antes, durante y después de un ataque.

Symantec Endpoint Protection usa el siguiente enfoque de seguridad integral para proteger su entorno en toda la cadena de ataque. Usando las siguientes etapas: intromisión, infección, invasión y extracción, y reparación e inoculación.

Fase 1: intromisión

Durante la fase de intromisión, los hackers normalmente se infiltran en la red de la organización por medio de ataques como ingeniería social, vulnerabilidades de día cero, inyección de código SQL, software malicioso específico u otros métodos.

Symantec Endpoint Protection le protege contra los ataques antes de que ingresen en el sistema con las siguientes tecnologías:

- Prevención de intrusiones/Firewall (protección contra amenazas de red): Analiza todo el tráfico entrante y saliente y ofrece protección de navegadores que bloquea esas amenazas antes de que puedan ser ejecutadas en el equipo.

- Control de aplicaciones: Controla el acceso a los archivos y al registro, y el modo en que se permite la ejecución de procesos.

- Control de dispositivos: Restringe el acceso al hardware seleccionado y controla qué tipos de dispositivos pueden cargar o descargar información.

Fase 2: infección

En los ataques dirigidos, los hackers normalmente se infiltran en la red de una organización utilizando ingeniería social, vulnerabilidades de día cero, inyección de código SQL, software malicioso específico u otros métodos.

Symantec Endpoint Protection usa las siguientes tecnologías para detectar e impedir estos ataques antes de que puedan infectar su sistema:

- Mitigación de puntos vulnerables en la memoria: Detecta software malicioso.

- Análisis de reputación de archivos (Insight): Se basa en la inteligencia artificial que utiliza Symantec Global Intelligence Network. Este análisis avanzado examina miles de millones de vínculos correlacionados de usuarios, sitios web y archivos para identificar software malicioso que muta rápidamente y defenderse contra ese software.

- Emulación de alta velocidad: Detecta software malicioso oculto usando empaquetadores polimórficos personalizados. Un analizador ejecuta cada archivo en milisegundos en una máquina virtual ligera que provoca que las amenazas se revelen automáticamente, lo que mejora los índices de detección y rendimiento.

- Protección antivirus de archivos (protección contra virus y spyware): Utiliza antivirus basado en firmas y heurística de archivos para buscar y eliminar el software malicioso en un sistema y protegerlo contra virus, gusanos, troyanos, spyware, bots, publicidad no deseada (adware) y rootkits.

- Supervisión basada en comportamiento (SONAR): Aprovecha el aprendizaje de máquina para brindar protección de día cero y detener amenazas nuevas y desconocidas mediante la supervisión del comportamiento de aproximadamente 1400 archivos mientras se ejecutan en tiempo real a fin de determinar el nivel de riesgo.

Fase 3: invasión y extracción

La extracción de datos es la transferencia no autorizada de datos desde un equipo. Una vez que los intrusos controlan estos sistemas de destino, pueden robar propiedad intelectual y otros datos confidenciales. Los atacantes usan la información capturada para análisis y explotación o fraude.

- Prevención de intrusiones/Firewall: Bloquea amenazas a medida que viajan por la red.

- Supervisión basada en comportamiento: Ayuda a detener la propagación de la infección.

Fase 4: reparación e inoculación

Symantec Endpoint Protection incluye una consola única y un agente que ofrece protección en diversos sistemas operativos, plataformas y empresas de cualquier tamaño.

- Power Eraser: Es una herramienta eficaz, que puede activarse de forma remota, para resolver las amenazas persistentes avanzadas y reparar el software malicioso más tenaz.

- Integridad del host: Garantiza que los endpoints estén protegidos y en cumplimiento mediante la aplicación de políticas, la detección de cambios no autorizados y las evaluaciones de daños. La integridad del host aísla un sistema administrado que no cumple con sus requisitos.

- Bloqueo del sistema: Permite que se ejecuten las aplicaciones de lista blanca o bloquea las aplicaciones de lista negra . En cualquier modo, el bloqueo del sistema usa parámetros de ubicación de archivos y suma de comprobación para verificar si una aplicación se aprueba o no se aprueba.

- Integración con el gateway web seguro: Usa API de REST programables para hacer posible la integración con el gateway web seguro a fin de ayudar a detener la propagación de la infección en el equipo cliente.

- Integración con la consola de EDR. Symantec Endpoint Protection se integra con Symantec Endpoint Detection and Response y está diseñado para detectar, responder y bloquear los ataques dirigidos y las amenazas avanzadas y persistentes más rápidamente al asignarles prioridad a los ataques.

Agenda una sesión con un experto

¿Te gustó leer sobre este articulo? Conoce sus beneficios…

Publicaciones recientes

Proveedor HPE Mexico: Implementación de aplicaciones con OneSphere